Comment mettre une communication cryptée sur son smartphone ? - SecureMails: sécurité informatique, emails

Samsung aurait vendu plus de 100 millions de téléphones portables avec un système de cryptage défectueux

Samsung a expédié environ 100 millions de smartphones avec un cryptage défectueux ou faible - NotebookCheck.biz News

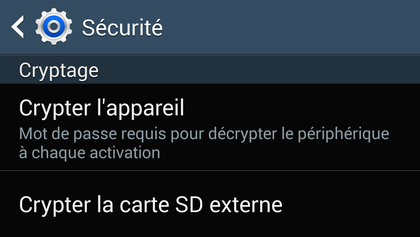

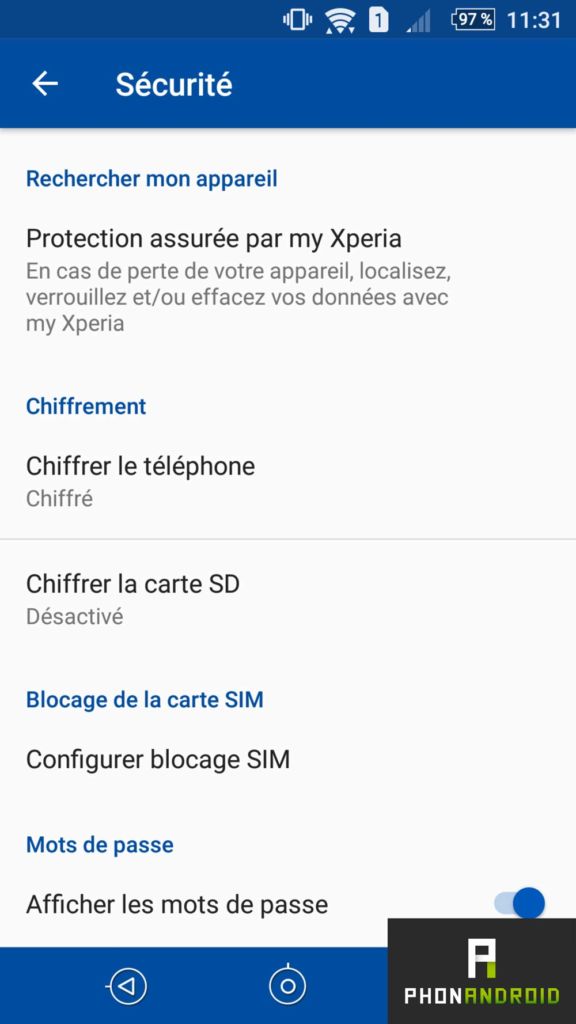

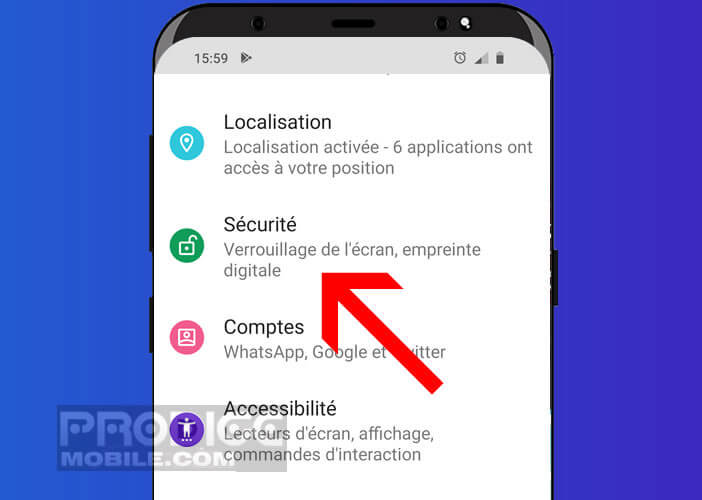

Comment mettre une communication cryptée sur son smartphone ? - SecureMails: sécurité informatique, emails